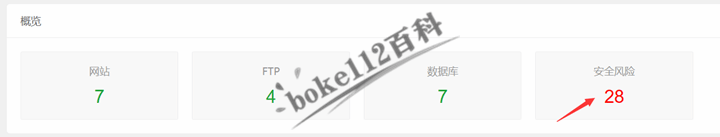

早在 11 月份的时候就看到服务器有一个安全威胁,通过提示的链接看到名字叫脏牛漏洞,显示是高危漏洞。

我们先来看看啥是脏牛漏洞:

漏洞危害:黑客可以通过远程入侵获取低权限用户后,在服务器本次利用该漏洞在全版本 Linux 系统上实现本地提权,从而获取到服务器 root 权限。

漏洞利用条件:黑客可以通过远程入侵获取低权限用户后,才能进一步在操作系统本地利用该漏洞。

漏洞影响范围:Linux Kernel >= 2.6.22 的所有 Linux 系统(意味着从 2007 年发布 2.6.22 版本开始,直到 2016 年 10 月 18 日为止,这中间发行的所有 Linux 系统都受影响。)

虽然对于服务器运维来说大熊也是个非常小白的业余选手,但是针对这种高危漏洞还是不惜一切代价要修复的。

服务器环境:

- 服务器版本:linux

- 操作系统:CentOS 6.5 64 位

漏洞修复方案提示:

- 因为涉及到操作系统内核的升级,我们强烈建议您:正确关闭正在运行的服务,并做好业务数据备份工作。同时创建服务器磁盘快照,避免修复失败造成不可逆的影响。

- 如果您的服务器安装了第三方的防护软件有可能会导致内核升级不成功,例如:云锁、安全狗,建议您先卸载后升级内核成功后再安装启用。

根据漏洞修复提示操作步骤:

1、卸载云锁:之前在不卸载云锁的情况下也尝试修复过,但是貌似没什么效果。

直接在服务器后台卸载云锁执行命令:

- echo y|/usr/local/yunsuo_agent/uninstall

看到:Uninstall Success 说明云锁卸载成功。

2、CentOS 5/6/7 系列操作系统修复步骤

阿里云已经更新了 CentOS 5/6/7Aliyun mirror 源,可以直接在默认配置下,您可以更新软件列表,随后一键升级内核:

- 检查是否有内核升级包:yum check-update |grep kernel

- 升级内核:yum update kernel

- 确认下新版本的内核或 initrd/initramfs 是否有 xen-vbd 和 virtio_blk 驱动:lsinitrd /boot/initramfs-2.6.32-642.6.2.el6.x86_64.img |grep -i -E ‘xen-blkfront|virtio_blk’

- 服务器重启,然后检查验证是否修复成功。

因为在后台也看不懂一些代码提示,反正经过以上四个步骤,验证后发未发现风险项。

对一些大神来说,这种修复简直太小儿科,但是不得不说,对一般建站的同学来说,如果没有服务器运维的经验最好不要选择服务器,南通大熊认为一般的网站使用虚拟主机就够用了,服务器运维太费时费力,如果有些经验还好一些。

针对“脏牛”漏洞修复远不止这么简单,详细修复教程请根据不同的操作系统参考:https://help.aliyun.com/knowledge_detail/44786.html?userCode=gen5aabi 进行修复。

桂公网安备 45010502000016号

桂公网安备 45010502000016号