2017 年 5 月 3 日,开源 CMS 软件 WordPress 被曝出多个漏洞,其中一个高危漏洞可以远程执行任意代码,从而获取服务权限。具体详情如下:

漏洞编号:CVE-2016-10033

漏洞名称:WordPress 未授权远程代码执行漏洞

官方评级:高危

漏洞描述:该漏洞存在于广泛使用的 PHPMailer mail()函数功能,远程攻击者利用默认开启的 PHPMailer 可以运行构造的恶意代码,无需登录触发该漏洞,从而导致获取系统权限。

漏洞利用条件和方式:系统必须要安装 Exim4 环境下,远程攻击者可以直接利用该漏洞攻击成功。

漏洞影响范围:

- WordPress <4.7.1

- PHPMailer <5.2.20

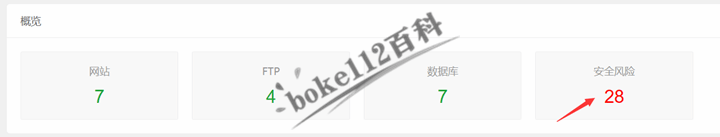

漏洞检测:

- 检查 WordPress 是否在受影响版本内

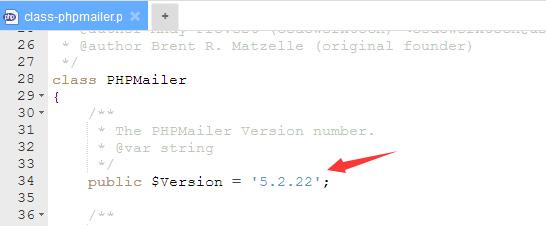

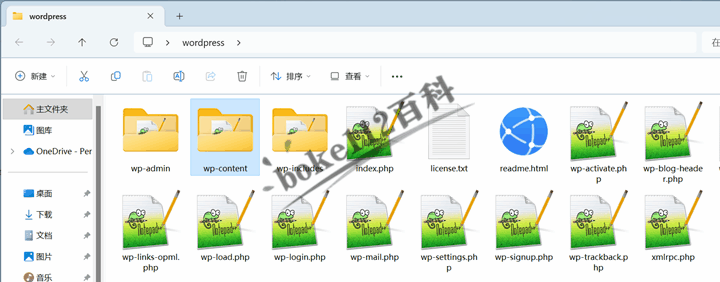

- 检查 PHPMailer 版本:打开 wordpress/wp-includes/class-phpmailer.php 文件查看对应的 PHPMailer 版本。

漏洞修复建议(或缓解措施):

- 目前已经公开了 POC,官方公告已经宣称在 4.7.1 版本已经修复该漏洞,建议用户尽快升级到最新版 4.7.4 ,升级方案参见 WordPress 官方帮助文档;

- 如果您使用 Apache 可以指定 ServerName 为您网站域名,同时启用 Apache 的 UseCanonicalName 功能,以避免该漏洞带来的风险;UseCanonicalName On

- Web 中间件为 Nginx 的系统不受此漏洞影响。

情报来源:

桂公网安备 45010502000016号

桂公网安备 45010502000016号