2017 年 5 月 17 日,阿里云监测发现一种名为“UIWIX”的勒索病毒新变种入侵案例,该勒索病毒与目前正在流行的“WannaCry”(又名“魔窟”)勒索病毒采用了类似的攻击方式,该变种已经不受开关限制,同样也使用微软公司 Windows 操作系统的 SMB 服务漏洞(MS17-010 )进行感染破坏。该勒索病毒会将受害用户文件加密后重新命名,新文件名将带有“.UIWIX”后缀名。建议所有 windows 用户及时关闭端口、安装补丁,并提高警惕保持关注。

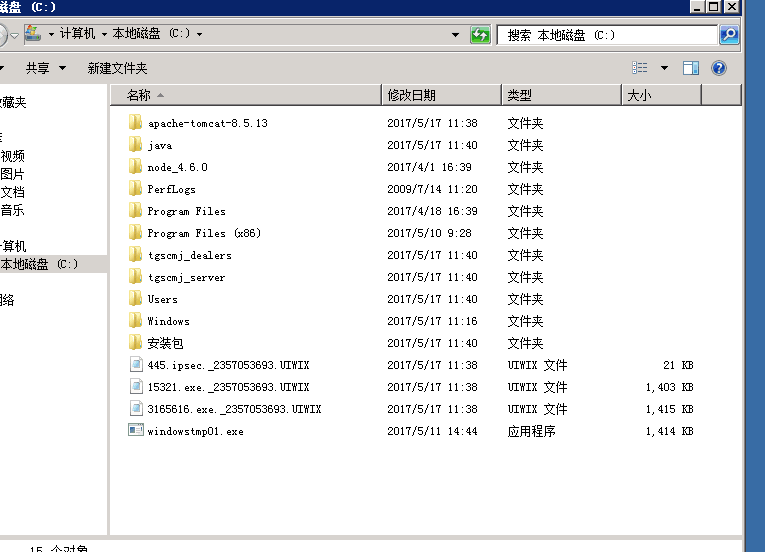

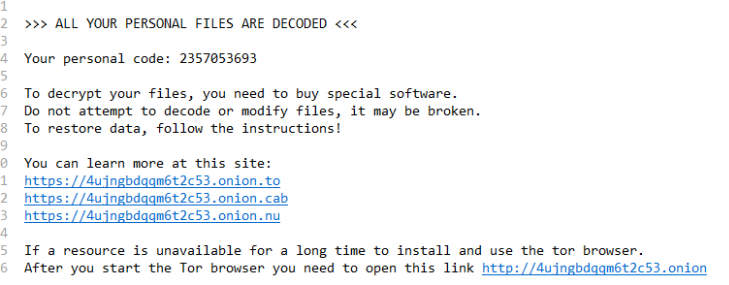

经过分析,Uiwix 的工作原理与其他勒索恶意类似。加密开始后,它将 .uiwix 扩展名添加到所有被感染文件。另外,它会投放一个名为“_DECODE_FILES.txt”的文本文件,该文件含有要求支付赎金以解密内容的信息。

Uiwix 带来的威胁比 WannaCry 勒索软件还要大,原因在于它不包括 kill switch 域名,我们对比了 UIWIX 和 WannaCry 之间的区别如下:

防御方案:

- 阿里云用户尽快使用快照或其他方式备份数据,建议采用异地完整备份所有文件;

- 为受影响的操作系统安装补丁;

- WindowsServer 2003 微软官方已经紧急发布针对此次事件的特殊补丁(点击下载特殊补丁),因此建议您立即安装相关补丁(域用户建议通过域控紧急推送微软官方的补丁),修复漏洞。

- 关闭 SMB 服务,命令如下:

- net stop server

- sc config lanmanserver start= disabled

- 使用安全组策略阻止内网入和外网入方向的 445 端口;

- 不要随意点击打开可疑邮件、文件信息;

桂公网安备 45010502000016号

桂公网安备 45010502000016号