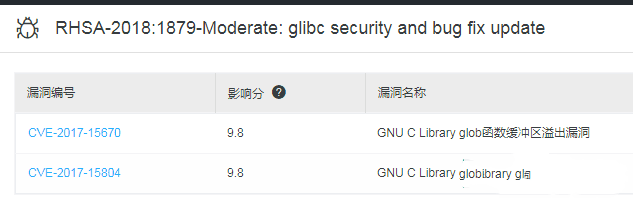

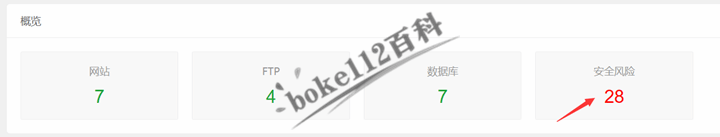

昨天 boke112 导航站点出问题了,导致一段时间无法正常访问,后来登录阿里云后台处理好之后发现有一个 Linux 软件漏洞(RHSA-2018:1879-Moderate: glibc security and bug fix update)红色警告,具体见下图:

GNU C Library glob 函数缓冲区溢出漏洞(15670)

GNU C Library(又名 glibc,libc6)是一种按照 LGPL 许可协议发布的开源免费的 C 语言编译程序。受影响版本:2.27 之前。远程攻击者可利用该漏洞在应用程序的上下文中执行任意代码或造成拒绝服务,点此了解详情。

基本信息

- CVE 编号: CVE-2017-15670

- 漏洞类型: 缓冲区溢出

- 危险等级: 高危

GNU C Library glob 函数缓冲区溢出漏洞(15804)

GNU C Library(又名 glibc,libc6)是一种按照 LGPL 许可协议发布的开源免费的 C 语言编译程序。 受影响版本:在 2.27 之前。 GNU C 库(aka glibc 或 libc6)中 glob.c 中的 glob 函数存在缓冲区溢出,点此了解详情。

基本信息

- CVE 编号: CVE-2017-15804

- 漏洞类型: 缓冲区溢出

- 危险等级: 高危

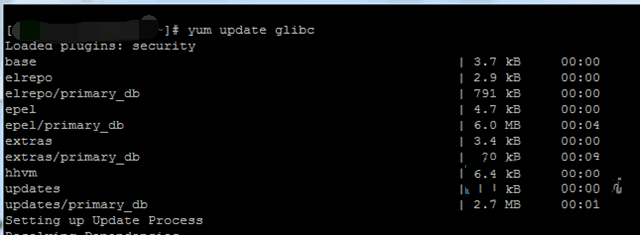

网上搜索了很多都没有找到相应的修复办法,阿里云后台想要一件修复有需要购买企业版的安骑士,这个价格我等普通博客网站还真用不起。最后在一个『纪念流失鼠标之上的青春』博客上找到一个关于“RHSA-2017:1480: glibc security update (Important)”漏洞的修复命令,具体如下:

yum update glibc

yum update glibc-common

yum update glibc-devel

yum update glibc-headers

yum update nscd抱着试一试的态度直接使用yum update glibc命令升级,具体输入命令界面如下:

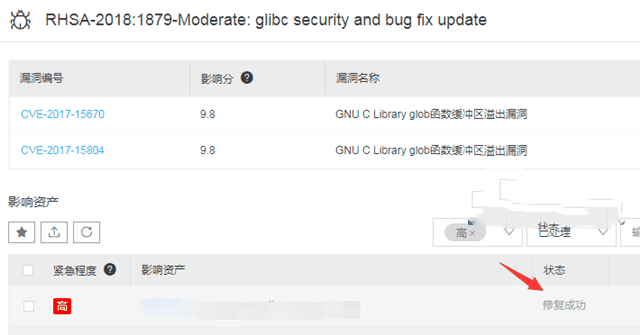

等上一小会,没想到竟然直接升级成功了,最后显示的信息说明 glibc-common、glibc-devel、glibc-headers 和 nscd 也升级到安全版本了。最后验证一下“RHSA-2018:1879-Moderate: glibc security and bug fix update”漏洞是否已经修复成功,没想到真的修复成功了。具体见下图:

换句话说就是说,如果你的阿里云 Linux 服务器出现这个“RHSA-2018:1879-Moderate: glibc security and bug fix update”高危漏洞,可以登录后台直接输入 yum update glibc 命令即可成功修复。

桂公网安备 45010502000016号

桂公网安备 45010502000016号