近日,微软应急响应中心披露:Windows Server 2003, Windows Server 2008 R2 及 Windows Server 2018 的操作系统版本上存在一个高危漏洞(编号:CVE-2019-0708)。该漏洞是预身份验证且无需用户交互,攻击者可以借此进行类似 Wannacry 的网络蠕虫利用攻击,导致系统瘫痪并蔓延影响大量服务器(英文原文传送门)。为保障您业务的正常运行,YUNDUN安全专家建议您立即开展安全排查,及时进行系统更新恢复。

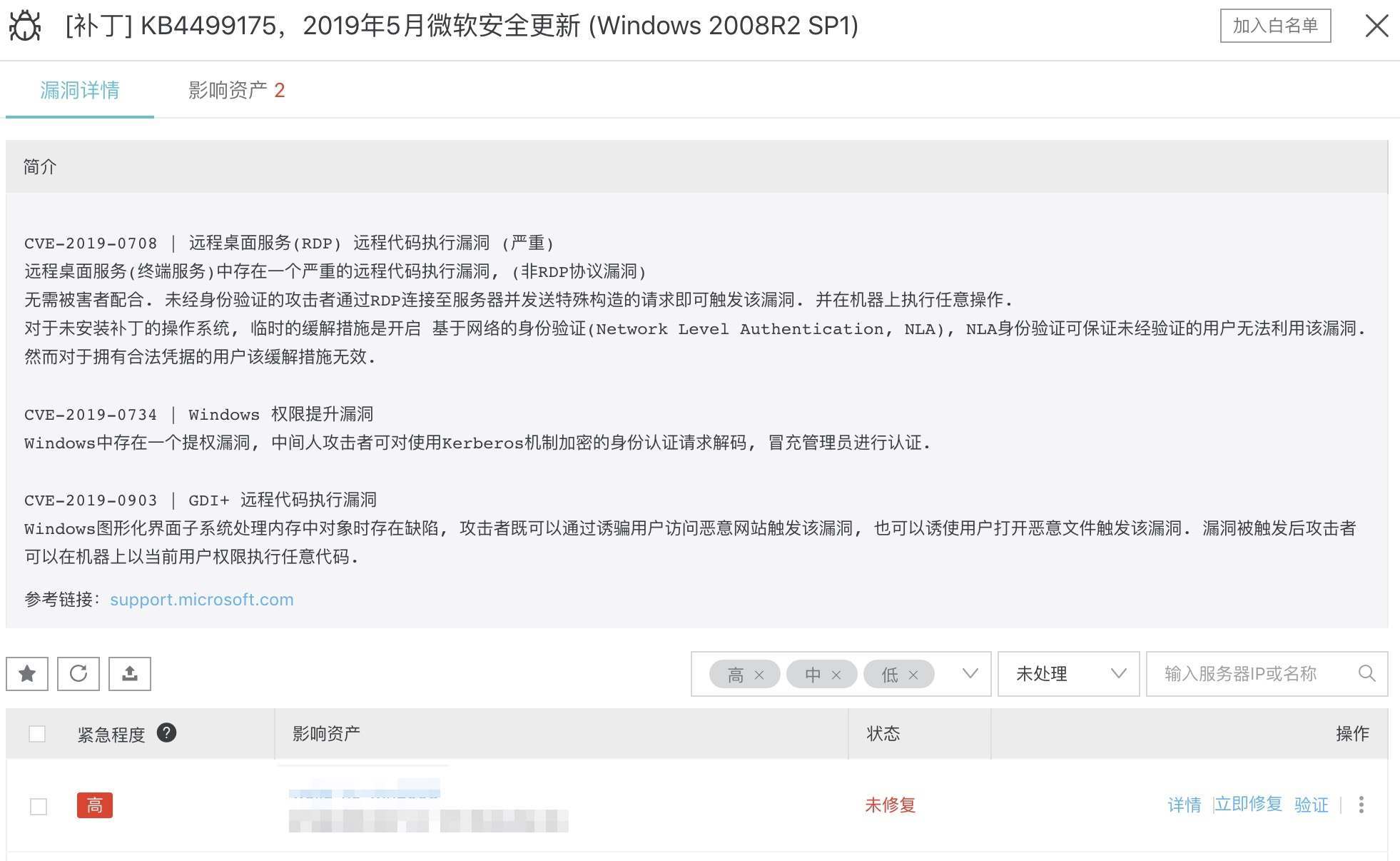

微软官方网站漏洞修复公告截图

漏洞进展

5 月 14 日,微软官方发布安全补丁,来修复 Windows 远程桌面协议(RDP,Remote Desktop Protocol)服务的代码漏洞,其预身份验证,无需用户交互,可以通过网络蠕虫的方式被攻击者加以利用。利用该漏洞的任何恶意软件都可能从被感染的计算机传播到其他易受攻击计算机,方式堪比 2017 年的 WannaCry 恶意软件。

影响版本

已知会影响某些旧版本 Windows 系统,如下:

- Windows XP

- Windows 7

- Windows Server 2003

- Windows Server 2008

- Windows Server 2008 R2

如果您使用了这类 Windows 系统,应立即安装微软刚刚推出的紧急修复补丁。

安全版本

您可以通过以下链接地址下载获取微软官方最新系统更新,修复该漏洞:

Windows 7 及 Server 2008/Server 2008 R2 用户:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

Windows XP 及 Server 2003 用户:

https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708

修复建议

- 打开微软官方网站,访问上述地址链接下载并安装对应 Windows 操作系统的安全更新操作;

- 执行官方提供的缓解措施:开启网络级别身份验证(NLA, Network LevelAuthentication),同时强烈建议所有受影响的系统,无论 NLA 是否启用,都应尽快更新!

阿里云用户安全建议

1、针对阿里云用户,可使用安全组临时禁止 RDP 服务端口对外,阻止漏洞攻击,如下:

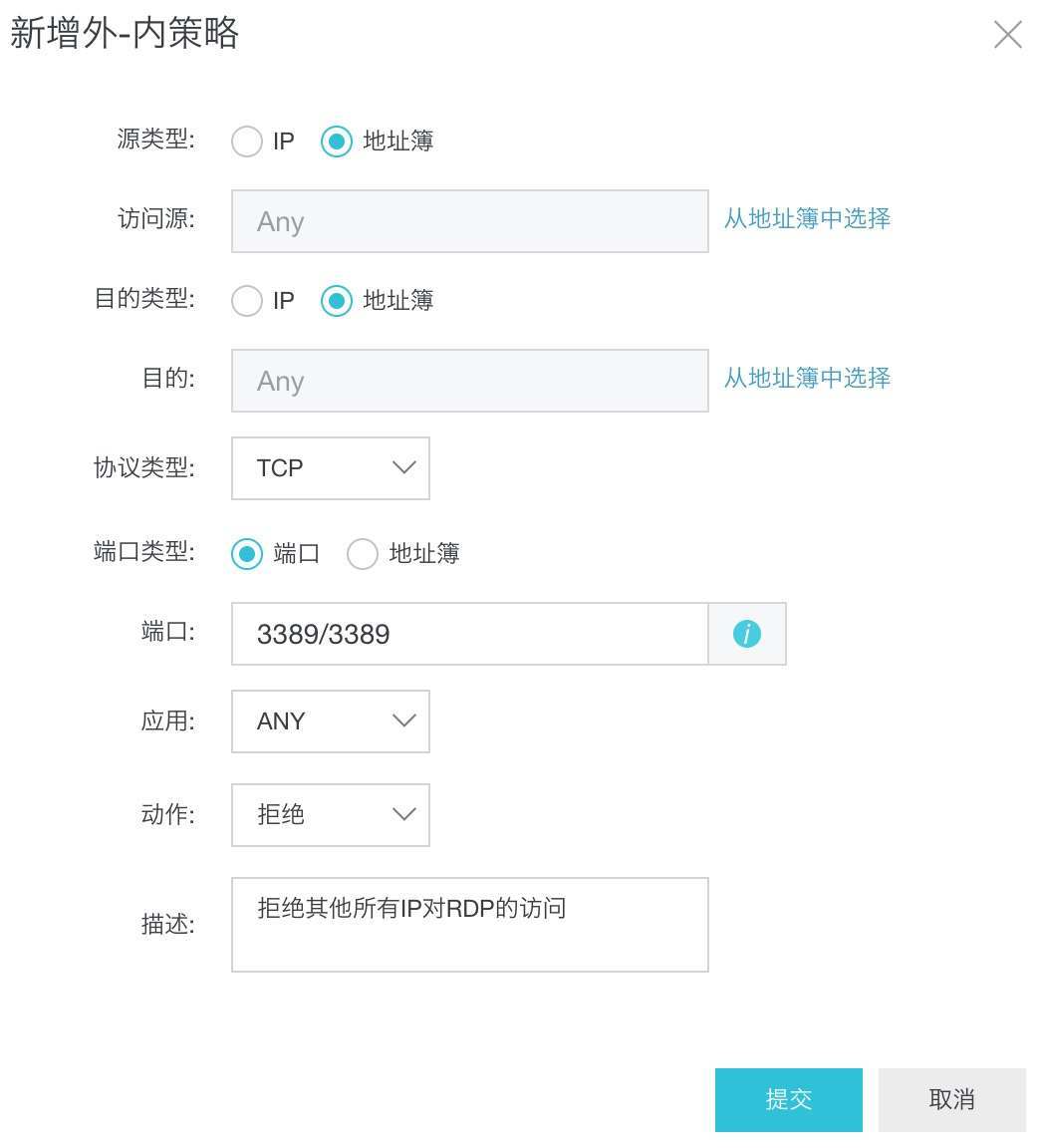

2、针对阿里云云防火墙用户,可使用云防火墙南北向的访问控制策略对 RDP 进行管控,阻止漏洞攻击,如下:

3、云安全中心已支持对该漏洞补丁一键修复(暂只支持 Windows Server 2008 R2),详情登陆云安全中心

针对阿里云用户的安全建议来自@阿里云

桂公网安备 45010502000016号

桂公网安备 45010502000016号