美国时间 2020 年 10 月 20 日,Oracle 发布 2020 年 10 月关键补丁更新,修复了多个评分为 9.8 的严重漏洞。其中包括蚂蚁安全非攻实验室发现的两个严重漏洞:

- CVE-2020-14841:WebLogic IIOP JNDI 注入

- CVE-2020-14825:t3 反序列化远程代码执行漏洞,绕过 CVE-2020-14645

及长亭科技安全研究实验室发现的两个严重漏洞:

- CVE-2020-14882:WebLogic Console 后台登录绕过验证

- CVE-2020-14883:Handle 参数反序列化代码执行漏洞

此外,更新共涉及 10 个高危严重漏洞,利用这些漏洞,未经授权的攻击者可以发送精心构造的恶意请求,获取服务器权限,实现远程代码执行。

漏洞描述

WebLogic 是美国 Oracle 公司的主要产品之一,是商业市场上主要的 J2EE 应用服务器软件,也是世界上第一个成功商业化的 J2EE 应用服务器,在 Java 应用服务器中有非常广泛的部署和应用。在此次披露的多个严重漏洞中,未经授权的攻击者可以绕过 WebLogic 后台登录等限制,直接远程利用反序列化漏洞,从而接管 WebLogic 服务器,风险极大,阿里云应急响应中心提醒 Weblogic 用户尽快采取安全措施阻止漏洞攻击。

漏洞评级

- CVE-2019-17267:严重

- CVE-2020-14882:严重

- CVE-2020-14841:严重

- CVE-2020-14825:严重

- CVE-2020-14859:严重

- CVE-2020-14820:高危

- CVE-2020-14883:高危

- CVE-2020-14757:高危

- CVE-2020-11022:高危

- CVE-2020-9488:中危

影响版本

- WebLogic 12.2.1.3.0

- WebLogic 12.2.1.4.0

- WebLogic 14.1.1.0.0

- WebLogic 10.3.6.0.0

- WebLogic 12.2.1.3.0

安全建议

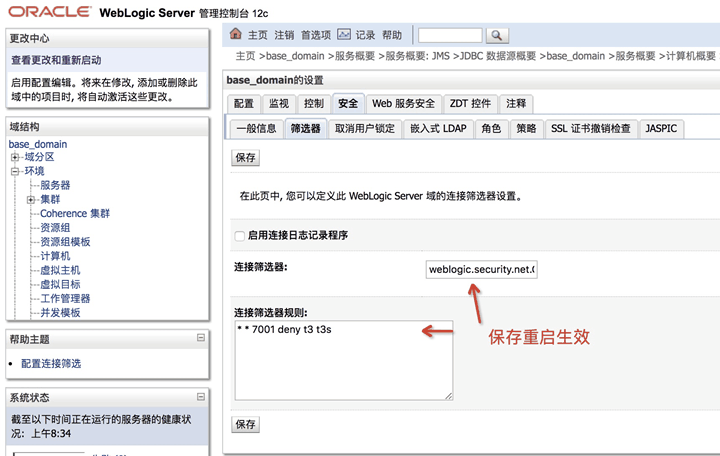

一、禁用 T3 协议

如果您不依赖 T3 协议进行 JVM 通信,可通过暂时阻断 T3 协议缓解此漏洞带来的影响

1、进入 Weblogic 控制台,在 base_domain 配置页面中,进入“安全”选项卡页面,点击“筛选器”,配置筛选器。

2、在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入:* * 7001 deny t3 t3s。

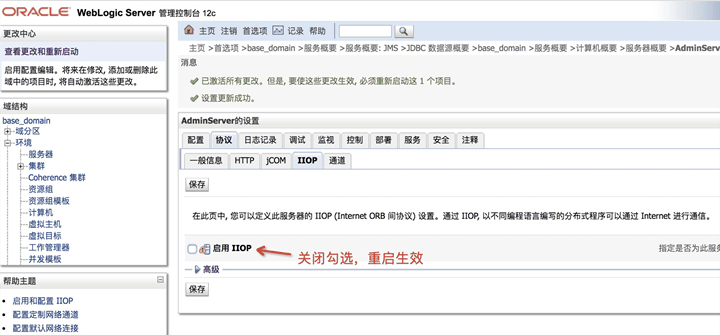

二、禁止启用 IIOP

登陆 Weblogic 控制台,找到启用 IIOP 选项,取消勾选,重启生效。

三、临时关闭后台/console/console.portal 对外访问

四、升级官方安全补丁

桂公网安备 45010502000016号

桂公网安备 45010502000016号